Publié le 31/10/2005 Dans Internet

Si vous recevez un mail pour vous demander de vérifier vos coordonnées sur eBay, Amazon, PayPal ou même de votre banque, méfiez-vous et regardez à deux fois avant de cliquer sur n'importe quoi.

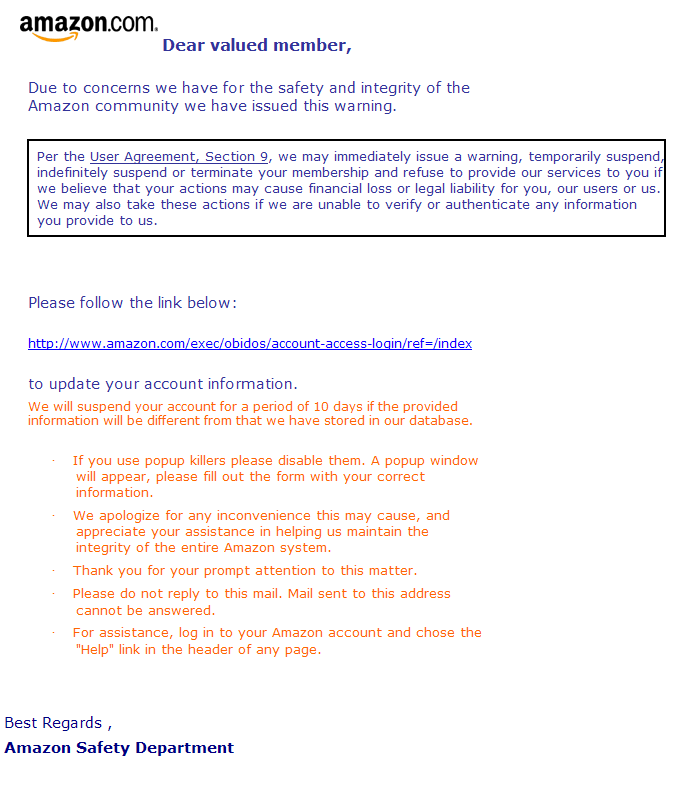

On prendra ici un exemple concret, une attaque de phishing contre Amazon et lancée à partir d'une machine hébergée en Belgique. Le propriétaire de la machine n'est probablement pas la source du message mais son serveur est simplement compromis et utilisé comme serveur de relai pour envoyer les emails.

L'email ici est en provenance d'Amazon et le logo est aussi directement tiré du site d'Amazon avec quelques liens et le style d'Amazon pour se rapprocher au maximum du site original et s'attirer la plus grande confiance possible des utilisateurs.

Alors la, par contre, on rigole. Le mail est ici rédigé par un petit pirate qui a utilisé Namo WebEditor en version d'essai et qui s'est basé sur un document Word... Du grand pirate!

Pire que tout, on dirait que notre petit pirate en herbe ne s'est même pas amusé à utiliser une quelconque faille pour essayer de déguiser l'URL de destination. Pas très sophistiqué comme phishing, mais pour les gens pressés, cela pourrait tout de même fonctionner.

Si on cherche un peu sur cette IP pour en découvrir son propriétaire, on découvrira qu'il s'agit en fait d'une IP d'un serveur hébergé chez hostforweb, aux états-unis, alors que le mail lui est en provenance d'une machine Mac OS X chez Skynet.

Vous voici donc prévenus, sortez couverts et vérifiez toujours à 2 fois un mail auquel vous ne vous attendiez pas et dans le doute, demandez à un ami de confiance avant de donner une quelconque informations.

On prendra ici un exemple concret, une attaque de phishing contre Amazon et lancée à partir d'une machine hébergée en Belgique. Le propriétaire de la machine n'est probablement pas la source du message mais son serveur est simplement compromis et utilisé comme serveur de relai pour envoyer les emails.

L'email ici est en provenance d'Amazon et le logo est aussi directement tiré du site d'Amazon avec quelques liens et le style d'Amazon pour se rapprocher au maximum du site original et s'attirer la plus grande confiance possible des utilisateurs.

- <meta name=Generator content="Namo WebEditor v5.0(Trial)">

- <meta name=Originator content="Microsoft Word 11"G

Alors la, par contre, on rigole. Le mail est ici rédigé par un petit pirate qui a utilisé Namo WebEditor en version d'essai et qui s'est basé sur un document Word... Du grand pirate!

- <a href=" http://205.234.186.19/~top/gp/css/homepage.html/" target="_New_Window">http://www.amazon.com/exec/obidos/account-access-login/ref=/index</a>

Pire que tout, on dirait que notre petit pirate en herbe ne s'est même pas amusé à utiliser une quelconque faille pour essayer de déguiser l'URL de destination. Pas très sophistiqué comme phishing, mais pour les gens pressés, cela pourrait tout de même fonctionner.

Si on cherche un peu sur cette IP pour en découvrir son propriétaire, on découvrira qu'il s'agit en fait d'une IP d'un serveur hébergé chez hostforweb, aux états-unis, alors que le mail lui est en provenance d'une machine Mac OS X chez Skynet.

Vous voici donc prévenus, sortez couverts et vérifiez toujours à 2 fois un mail auquel vous ne vous attendiez pas et dans le doute, demandez à un ami de confiance avant de donner une quelconque informations.

Plus d'articles dans cette catégorie

Plus d'articles dans cette catégorie 09/08/2012 @ 09:55:40

09/08/2012 @ 09:55:40 29/03/2010 @ 11:32:29

29/03/2010 @ 11:32:29 08/12/2009 @ 18:28:43

08/12/2009 @ 18:28:43 28/07/2008 @ 14:25:16

28/07/2008 @ 14:25:16 13/11/2007 @ 18:18:41

13/11/2007 @ 18:18:41 12/10/2007 @ 15:00:43

12/10/2007 @ 15:00:43 20/04/2005 @ 02:26:19

20/04/2005 @ 02:26:19 Poster un commentaire

Poster un commentaire